امروز شنبه ۱ اردیبهشت ۱۴۰۳

اگر به یک وب سایت یا فروشگاه رایگان با فضای نامحدود و امکانات فراوان نیاز دارید بی درنگ دکمه زیر را کلیک نمایید.

ایجاد وب سایت یادسته بندی سایت

محبوب ترین ها

پرفروش ترین ها

پر فروش ترین های فورکیا

دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما هفته پنجم فروردین ماه 1403

دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما هفته پنجم فروردین ماه 1403 دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما هفته دوم فروردین ماه 1403

دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما هفته دوم فروردین ماه 1403 دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما فروردین ماه 1403

دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما فروردین ماه 1403 فایل نقشه ی تابلو فرش دستباف طرح طبیعت کلبه زیبا

فایل نقشه ی تابلو فرش دستباف طرح طبیعت کلبه زیبا دانلود رایگان کتاب صوتی انسان روح است نه جسد(۲ جلد)

دانلود رایگان کتاب صوتی انسان روح است نه جسد(۲ جلد) دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما هفته سوم فروردین ماه 1403

دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما هفته سوم فروردین ماه 1403 دانلود بسته 8000 تست-عمومی، اختصاصی،تخصصی-استخدامی آموزش پرورش

دانلود بسته 8000 تست-عمومی، اختصاصی،تخصصی-استخدامی آموزش پرورش پاورپوینت پختگی اقتصادی درس 15 مدیریت خانواده و سبک زندگی پسران

پاورپوینت پختگی اقتصادی درس 15 مدیریت خانواده و سبک زندگی پسران دانلود کتاب صوتی روانشناسی تصویر ذهنی ماکسول مالتز

دانلود کتاب صوتی روانشناسی تصویر ذهنی ماکسول مالتز برنامه اکسل متره و برآورد،تهیه صورت وضعیت راه و باند سال1403

برنامه اکسل متره و برآورد،تهیه صورت وضعیت راه و باند سال1403 پاورپوینت بز یا سگ تفکر و سبک زندگی هفتم

پاورپوینت بز یا سگ تفکر و سبک زندگی هفتم حل مسائل الکترودینامیک کلاسیک جان دیوید جکسون به صورت PDF و به زبان انگلیسی در 214 صفحه

حل مسائل الکترودینامیک کلاسیک جان دیوید جکسون به صورت PDF و به زبان انگلیسی در 214 صفحه دانلود جزوه امور مالی و حقوق ثبتی در دفاتر اسناد رسمی

دانلود جزوه امور مالی و حقوق ثبتی در دفاتر اسناد رسمی دانلود پاورپوینت چیستی انسان 2 درس 10 فلسفه یازدهم انسانی

دانلود پاورپوینت چیستی انسان 2 درس 10 فلسفه یازدهم انسانی دانلود 3 بک دراپ کودک تم فوتبال-کد 8082-8080

دانلود 3 بک دراپ کودک تم فوتبال-کد 8082-8080 پاورپوینت بازرگان و پسران درس 4 فارسی پنجم

پاورپوینت بازرگان و پسران درس 4 فارسی پنجم پاورپوینت درس دهم قرآن هشتم سوره یس، سوره صافات و تفسیر نمونه

پاورپوینت درس دهم قرآن هشتم سوره یس، سوره صافات و تفسیر نمونه دانلود رایگان کتاب صوتی روش ها و فنون مشاوره دکتر عبدالله شفیع آبادی

دانلود رایگان کتاب صوتی روش ها و فنون مشاوره دکتر عبدالله شفیع آبادی پاورپوینت فرهنگ و تمدن در عصر صفوی درس 14 تاریخ 11 انسانی

پاورپوینت فرهنگ و تمدن در عصر صفوی درس 14 تاریخ 11 انسانی پاورپوینت کامل و جامع با عنوان بررسی انقلاب 1848 مجارستان در 31 اسلاید

پاورپوینت کامل و جامع با عنوان بررسی انقلاب 1848 مجارستان در 31 اسلاید حرکت تاریخی کرد به خراسان.pdf

حرکت تاریخی کرد به خراسان.pdf Fourth Places: Informal Social Life and Interaction in New Designed Public Spaces

Fourth Places: Informal Social Life and Interaction in New Designed Public Spaces Beyond Preservation: Using Public History to Revitalize Inner Cities (Urban Life, Landscape and Policy)

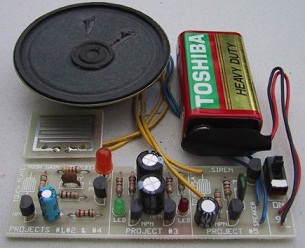

Beyond Preservation: Using Public History to Revitalize Inner Cities (Urban Life, Landscape and Policy) آموزش میکرو کنترلر avr به زبان c

آموزش میکرو کنترلر avr به زبان c استبصار.pdf

استبصار.pdf تاریخ کردستان.pdf

تاریخ کردستان.pdfپر بازدید ترین های فورکیا

فروش فیلتر بورسی استریکلی فقط 75 هزار تومان

فروش فیلتر بورسی استریکلی فقط 75 هزار تومان کسب درآمد اینترنتی 300000 تومان در خانه در کمتر از 30 دقیقه

کسب درآمد اینترنتی 300000 تومان در خانه در کمتر از 30 دقیقه روش درآمدزایی در خواب (تعجب نکنید! کلیک کنید و بخوانید)

روش درآمدزایی در خواب (تعجب نکنید! کلیک کنید و بخوانید) ربات همه کاره اینستاگرام

ربات همه کاره اینستاگرام کسب و کار اینترنتی با درآمد میلیونی

کسب و کار اینترنتی با درآمد میلیونی كسب درآمد اينترنتي روزانه حداقل100هزار تومان تضميني

كسب درآمد اينترنتي روزانه حداقل100هزار تومان تضميني کسب درآمد ابدی و بی نهایت 100% واقعی

کسب درآمد ابدی و بی نهایت 100% واقعی کسب درآمد روزانه حداقل یک میلیون تومان ! کاملا حلال و واقعـی !!

کسب درآمد روزانه حداقل یک میلیون تومان ! کاملا حلال و واقعـی !! مجموعه ی آموزش تعمیر لامپ کم مصرف (از مبتدی تا پیشرفته)

مجموعه ی آموزش تعمیر لامپ کم مصرف (از مبتدی تا پیشرفته) افزایش ممبر کانال، گروه و ربات تلگرام به صورت بی نهایت (اد ممبر)

افزایش ممبر کانال، گروه و ربات تلگرام به صورت بی نهایت (اد ممبر) دانلود پکیج درآمدزایی 400هزارتومن در 40دقیقه (مخصوص شرایط کرونا)

دانلود پکیج درآمدزایی 400هزارتومن در 40دقیقه (مخصوص شرایط کرونا) آموزش بازكردن انواع قفل ها بدون كليد(ويژه)

آموزش بازكردن انواع قفل ها بدون كليد(ويژه) کسب و کار اینترنتی در منزل

کسب و کار اینترنتی در منزل آموزش برنامه نویسی آردوینو

آموزش برنامه نویسی آردوینو دانلود مجموعه آموزشی پایپینگ ( Piping ) و نقشه خوانی + آموزش سه نرم افزار طراحی و تحلیل لوله کشی صنعتی

دانلود مجموعه آموزشی پایپینگ ( Piping ) و نقشه خوانی + آموزش سه نرم افزار طراحی و تحلیل لوله کشی صنعتی بازگردانی پیامک های حذف شده- ریکاوری پیامک ۱۰۰٪ عملی

بازگردانی پیامک های حذف شده- ریکاوری پیامک ۱۰۰٪ عملی آموزش رایگان کسب درآمد از سایت الیمپ ترید ( olymp trade )

آموزش رایگان کسب درآمد از سایت الیمپ ترید ( olymp trade ) اموزش ویرایش امضا و پکیج برنامه اندروید و کسب درامد از مارکت های اندرویدی

اموزش ویرایش امضا و پکیج برنامه اندروید و کسب درامد از مارکت های اندرویدی کد های آماده html و css جهت یادگیری و طراحی سریع

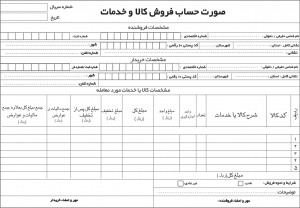

کد های آماده html و css جهت یادگیری و طراحی سریع دانلود نمونه فاکتور آماده با فرمت ورد - اکسل و عکس

دانلود نمونه فاکتور آماده با فرمت ورد - اکسل و عکس آموزش ساخت بازی بدون دانش برنامه نویسی و طراحی سه بعدی مبتدی تا پیشرفته با نرم افزار

آموزش ساخت بازی بدون دانش برنامه نویسی و طراحی سه بعدی مبتدی تا پیشرفته با نرم افزار آموزش كامل تعمير لامپ كم مصرف(اختصاصي)

آموزش كامل تعمير لامپ كم مصرف(اختصاصي) اموزش کسب درامد از اینترنت روزانه ۳میلیون تومان تضمینی و تست شده

اموزش کسب درامد از اینترنت روزانه ۳میلیون تومان تضمینی و تست شده نسخه خطی اشعار و پیشگویی های شاه نعمت الله ولی

نسخه خطی اشعار و پیشگویی های شاه نعمت الله ولی نسخه خطی اشعار و پیشگویی های شاه نعمت الله ولی

نسخه خطی اشعار و پیشگویی های شاه نعمت الله ولی درامدزایی در خواب! (تعجب نکنید! بخوانید)

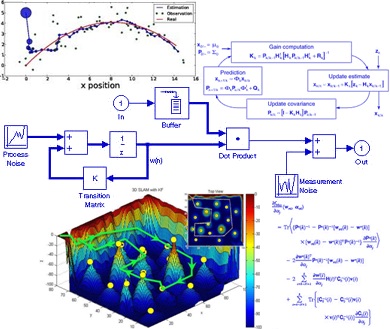

درامدزایی در خواب! (تعجب نکنید! بخوانید) دانلود پاورپوینت فیلتر کالمن بر روی یک سنسور شتاب سنج برای تخمین سه متغیر حالت

دانلود پاورپوینت فیلتر کالمن بر روی یک سنسور شتاب سنج برای تخمین سه متغیر حالت مدار داخلی واکی تاکی(اموزش ساخت)

مدار داخلی واکی تاکی(اموزش ساخت) کتاب افزایش ممبر کانال تلگرام

کتاب افزایش ممبر کانال تلگرامنظرسنجی سایت

آمار بازدید سایت

پیوند ها